Saat memulai pemindaian cerdas Avast akan memeriksa PC Anda untuk jenis masalah berikut dan kemudian menyarankan solusi untuk masalah tersebut.

- Virus: file yang berisi kode berbahaya, yang dapat mempengaruhi keamanan dan kinerja PC Anda.

- Perangkat lunak yang rentan: Program yang memerlukan pembaruan dan dapat digunakan oleh penyerang untuk mendapatkan akses ke sistem Anda.

- Ekstensi browser dengan reputasi buruk: Ekstensi browser yang biasanya dipasang tanpa sepengetahuan Anda dan memengaruhi kinerja sistem.

- Kata sandi yang lemah: Kata sandi yang digunakan untuk mengakses lebih dari satu akun online dan dapat dengan mudah diretas atau disusupi.

- Ancaman jaringan: Kerentanan di jaringan Anda yang memungkinkan serangan terhadap perangkat jaringan dan router Anda.

- Masalah kinerja: benda ( file yang tidak perlu dan aplikasi, masalah terkait pengaturan) yang dapat mengganggu pengoperasian PC.

- Antivirus yang saling bertentangan: program antivirus diinstal pada PC Anda dengan Avast. Ketersediaan beberapa program antivirus memperlambat PC Anda dan mengurangi efektivitas perlindungan anti-virus.

Catatan. Masalah tertentu yang terdeteksi oleh Smart Scan mungkin memerlukan lisensi terpisah untuk diselesaikan. Deteksi jenis masalah yang tidak perlu dapat dinonaktifkan di .

Memecahkan masalah yang terdeteksi

Tanda centang hijau di sebelah area pemindaian menunjukkan bahwa tidak ada masalah yang ditemukan pada area tersebut. Palang merah berarti pemindaian telah mengidentifikasi satu atau lebih masalah terkait.

Untuk melihat detail spesifik tentang masalah yang terdeteksi, klik Selesaikan semuanya. Pemindaian Cerdas menunjukkan detail setiap masalah dan menawarkan opsi untuk segera memperbaikinya dengan mengklik item tersebut Memutuskan, atau lakukan nanti dengan mengeklik Lewati langkah ini.

Catatan. Log pemindaian antivirus dapat dilihat di riwayat pemindaian, yang dapat diakses dengan memilih Perlindungan Antivirus.

Kelola Pengaturan Pemindaian Cerdas

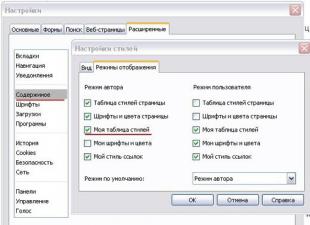

Untuk mengubah pengaturan Smart Scan, pilih Pengaturan Umum Pemindaian Cerdas dan tentukan jenis masalah berikut yang ingin Anda pindai dengan cerdas.

- Virus

- Perangkat lunak yang ketinggalan jaman

- Pengaya peramban

- Ancaman jaringan

- Masalah kompatibilitas

- Masalah kinerja

- Kata sandi yang lemah

Secara default, semua jenis masalah diaktifkan. Untuk berhenti memeriksa masalah tertentu saat menjalankan Smart Scan, klik penggeser Termasuk di sebelah jenis masalah sehingga mengubah statusnya menjadi Mati.

Klik Pengaturan di sebelah prasasti Pemindaian virus untuk mengubah pengaturan pemindaian.

Dalam beberapa kasus, kerentanan muncul karena penggunaan alat pengembangan dari berbagai sumber, yang meningkatkan risiko munculnya cacat jenis sabotase dalam kode program.

Kerentanan muncul karena penambahan komponen pihak ketiga atau kode yang didistribusikan secara bebas (open source) ke perangkat lunak. Kode orang lain sering kali digunakan “sebagaimana adanya” tanpa analisis dan pengujian keamanan yang menyeluruh.

Kehadiran programmer dalam di tim tidak boleh dikesampingkan, yang dengan sengaja memperkenalkan programmer tambahan fungsi yang tidak terdokumentasi atau elemen.

Klasifikasi kerentanan program

Kerentanan muncul akibat kesalahan yang terjadi pada tahap desain atau pengkodean.

Tergantung pada tahap kejadiannya, jenis ancaman ini dibagi menjadi kerentanan desain, implementasi, dan konfigurasi.

- Kesalahan yang dibuat selama desain adalah yang paling sulit dideteksi dan dihilangkan. Ini adalah ketidakakuratan dalam algoritma, bookmark, ketidakkonsistenan dalam antarmuka antara modul yang berbeda atau dalam protokol untuk interaksi dengan perangkat keras, dan pengenalan teknologi suboptimal. Menghilangkannya adalah proses yang sangat memakan waktu, termasuk karena hal tersebut dapat muncul dalam kasus yang tidak jelas - misalnya, ketika volume lalu lintas yang diharapkan terlampaui atau ketika sejumlah besar peralatan tambahan tersambung, sehingga mempersulit penyediaan peralatan yang diperlukan. tingkat keamanan dan mengarah pada munculnya cara untuk melewati firewall.

- Kerentanan implementasi muncul pada tahap penulisan program atau penerapan algoritma keamanan ke dalamnya. Ini adalah organisasi yang salah dari proses komputasi, cacat sintaksis dan logis. Ada risiko bahwa kelemahan tersebut akan menyebabkan buffer overflow atau masalah lainnya. Mendeteksinya membutuhkan banyak waktu, dan menghilangkannya memerlukan koreksi bagian tertentu dari kode mesin.

- Kesalahan konfigurasi perangkat keras dan perangkat lunak cukup umum terjadi. Alasan umum mereka adalah pengembangan berkualitas tinggi yang tidak memadai dan kurangnya pengujian untuk pengoperasian yang benar. fungsi tambahan. Kata sandi yang terlalu sederhana dan tidak diubah juga dapat dimasukkan dalam kategori ini. akun bawaan.

Menurut statistik, kerentanan sering ditemukan pada produk populer dan umum - desktop dan seluler. sistem operasi, browser.

Risiko penggunaan program yang rentan

Program yang mengandung jumlah kerentanan terbesar diinstal di hampir semua komputer. Di pihak penjahat dunia maya, ada kepentingan langsung untuk menemukan kelemahan tersebut dan menuliskannya.

Karena cukup banyak waktu berlalu dari saat kerentanan ditemukan hingga perbaikan (tambalan) dipublikasikan, terdapat cukup banyak peluang untuk menginfeksi sistem komputer melalui celah keamanan kode program. Dalam hal ini, pengguna hanya perlu membuka, misalnya, file PDF berbahaya dengan eksploitasi satu kali, setelah itu penyerang akan mendapatkan akses ke data tersebut.

Dalam kasus terakhir, infeksi terjadi sesuai dengan algoritma berikut:

- Pengguna menerima e-mail email phishing dari pengirim yang kredibel.

- File dengan eksploitasi terlampir pada surat itu.

- Jika pengguna mencoba membuka file, komputer akan terinfeksi virus, Trojan (encryptor), atau program jahat lainnya.

- Penjahat dunia maya mendapatkan akses tidak sah ke sistem.

- Data berharga sedang dicuri.

Penelitian yang dilakukan oleh berbagai perusahaan (Kaspersky Lab, Positive Technologies) menunjukkan bahwa terdapat kerentanan di hampir semua aplikasi, termasuk antivirus. Oleh karena itu, kemungkinan menginstal produk perangkat lunak yang mengandung kelemahan dengan tingkat kekritisan yang berbeda-beda sangatlah tinggi.

Untuk meminimalkan jumlah kesenjangan dalam perangkat lunak, perlu menggunakan SDL (Security Development Lifecycle, siklus hidup pengembangan yang aman). Teknologi SDL digunakan untuk mengurangi jumlah bug dalam aplikasi di semua tahap pembuatan dan dukungannya. Oleh karena itu, ketika merancang perangkat lunak, spesialis keamanan informasi dan pemrogram memodelkan ancaman dunia maya untuk menemukan kerentanan. Selama pemrograman, alat otomatis disertakan dalam proses untuk segera melaporkan potensi kelemahan. Pengembang berusaha untuk secara signifikan membatasi fungsionalitas yang tersedia bagi pengguna yang tidak tepercaya, sehingga membantu mengurangi permukaan serangan.

Untuk meminimalkan dampak kerentanan dan kerusakan yang ditimbulkannya, Anda harus mengikuti beberapa aturan:

- Segera instal perbaikan (tambalan) yang dirilis pengembang untuk aplikasi atau (sebaiknya) aktifkan modus otomatis pembaruan.

- Jika memungkinkan, jangan menginstal program yang meragukan kualitas dan dukungan teknis mengajukan pertanyaan.

- Gunakan pemindai kerentanan khusus atau fungsi khusus produk antivirus yang memungkinkan Anda mencari kesalahan keamanan dan, jika perlu, memperbarui perangkat lunak.

Cara lain untuk mengatasi masalah ini adalah perusahaan harus bereaksi cepat ketika suatu aplikasi memiliki kerentanan. Hal ini mengharuskan departemen TI untuk dapat melacak secara pasti aplikasi yang diinstal, komponen dan tambalan menggunakan otomatisasi dan alat standar. Ada upaya industri untuk membakukan tag perangkat lunak (19770-2), yang merupakan file XML yang diinstal dengan aplikasi, komponen, dan/atau patch yang mengidentifikasi perangkat lunak yang diinstal, dan dalam kasus komponen atau patch, aplikasi mana yang digunakan. bagian dari. Tag tersebut memiliki informasi otoritas penerbit, informasi versi, daftar file dengan nama file, hash file yang aman, dan ukuran, yang dapat digunakan untuk mengonfirmasi bahwa aplikasi yang diinstal ada di sistem dan binernya belum ada. dimodifikasi oleh pihak ketiga. Tag ini ditandatangani tanda tangan digital penerbit.

Ketika kerentanan diketahui, departemen TI dapat menggunakan perangkat lunak manajemen aset mereka untuk segera mengidentifikasi sistem dengan perangkat lunak yang rentan dan dapat mengambil langkah-langkah untuk memperbarui sistem. Tag dapat menjadi bagian dari patch atau pembaruan yang dapat digunakan untuk memverifikasi bahwa patch telah diinstal. Dengan cara ini, departemen TI dapat menggunakan sumber daya seperti Basis Data Kerentanan Nasional NIST sebagai sarana untuk mengelola alat manajemen aset mereka sehingga ketika suatu kerentanan diserahkan ke NVD oleh suatu perusahaan, TI dapat segera membandingkan kerentanan baru dengan kerentanan mereka saat ini.

Ada sekelompok perusahaan yang bekerja melalui organisasi nirlaba IEEE/ISTO bernama TagVault.org (www.tagvault.org) dengan pemerintah AS dalam penerapan standar ISO 19770-2 yang memungkinkan otomatisasi tingkat ini. Pada titik tertentu, tag yang terkait dengan penerapan ini kemungkinan besar akan diwajibkan untuk perangkat lunak yang dijual kepada pemerintah AS dalam beberapa tahun mendatang.

Jadi pada akhirnya, praktik yang baik adalah tidak memposting tentang aplikasi dan versi perangkat lunak tertentu yang Anda gunakan, namun ini bisa jadi sulit, seperti yang dinyatakan sebelumnya. Anda ingin memastikan bahwa Anda memiliki inventaris perangkat lunak yang akurat dan terkini, yang secara teratur dibandingkan dengan daftar kerentanan yang diketahui seperti NVID NVD, dan bahwa TI dapat mengambil tindakan segera untuk memulihkan ancaman tersebut deteksi terbaru Intrusi, pemindaian anti-virus, dan teknik penguncian lingkungan lainnya setidaknya akan mempersulit lingkungan Anda untuk disusupi, dan jika/bila terjadi, lingkungan tersebut tidak akan terdeteksi untuk jangka waktu yang lama.

Saat ini, sejumlah besar alat telah dikembangkan untuk mengotomatisasi pencarian kerentanan program. Artikel ini akan membahas beberapa di antaranya.

Perkenalan

Analisis kode statis adalah analisis perangkat lunak yang dilakukan pada kode sumber program dan diimplementasikan tanpa benar-benar menjalankan program yang diteliti.

Perangkat lunak seringkali mengandung berbagai kerentanan akibat kesalahan pada kode program. Kesalahan yang dilakukan selama pengembangan program dalam beberapa situasi menyebabkan kegagalan program, dan akibatnya, pengoperasian normal program terganggu: hal ini sering kali mengakibatkan perubahan dan kerusakan pada data, terhentinya program atau bahkan sistem. Sebagian besar kerentanan dikaitkan dengan pemrosesan data yang salah yang diterima dari luar, atau verifikasi yang tidak cukup ketat.

Untuk mengidentifikasi kerentanan, berbagai alat digunakan, misalnya, penganalisis statis kode sumber program, gambaran umum diberikan dalam artikel ini.

Klasifikasi kerentanan keamanan

Ketika persyaratan program untuk beroperasi dengan benar pada semua kemungkinan data masukan dilanggar, apa yang disebut kerentanan keamanan dapat muncul. Kerentanan keamanan dapat berarti bahwa satu program dapat digunakan untuk mengatasi keterbatasan keamanan seluruh sistem.

Klasifikasi kerentanan keamanan berdasarkan kesalahan perangkat lunak:

- Buffer meluap. Kerentanan ini terjadi karena kurangnya kontrol atas array di luar batas memori selama eksekusi program. Ketika paket data yang terlalu besar melebihi buffer berukuran terbatas, isi dari lokasi memori asing akan ditimpa, menyebabkan program crash dan keluar. Berdasarkan letak buffer pada memori proses, buffer overflow dibedakan pada area tumpukan (stack buffer overflow), heap (heap buffer overflow), dan area data statis (bss buffer overflow).

- Kerentanan masukan yang tercemar. Kerentanan masukan yang rusak dapat terjadi ketika masukan pengguna diteruskan ke penerjemah beberapa bahasa eksternal (biasanya shell Unix atau SQL) tanpa kontrol yang memadai. Dalam hal ini, pengguna dapat menentukan data masukan sedemikian rupa sehingga penerjemah yang diluncurkan akan menjalankan perintah yang sama sekali berbeda dari yang dimaksudkan oleh pembuat program yang rentan.

- Kesalahan memformat string(kerentanan string format). Jenis kerentanan keamanan ini adalah subkelas dari kerentanan "input yang rusak". Hal ini terjadi karena kontrol parameter yang tidak memadai saat menggunakan fungsi format I/O printf, fprintf, scanf, dll. dari pustaka standar C. Fungsi-fungsi ini mengambil salah satu parameternya berupa string karakter yang menentukan format masukan atau keluaran argumen fungsi berikutnya. Jika pengguna dapat menentukan jenis pemformatan, kerentanan ini dapat disebabkan oleh kegagalan penggunaan fungsi pemformatan string.

- Kerentanan akibat kesalahan sinkronisasi (kondisi balapan). Masalah yang terkait dengan multitasking menyebabkan situasi yang disebut "kondisi balapan": sebuah program yang tidak dirancang untuk berjalan di lingkungan multitasking mungkin percaya bahwa, misalnya, file yang digunakannya tidak dapat diubah oleh program lain. Akibatnya, penyerang yang mengganti konten file kerja ini tepat waktu dapat memaksa program untuk melakukan tindakan tertentu.

Tentu saja, selain yang disebutkan di atas, ada kelas kerentanan keamanan lainnya.

Tinjauan penganalisis yang ada

Alat berikut digunakan untuk mendeteksi kerentanan keamanan dalam program:

- Debugger dinamis. Alat yang memungkinkan Anda men-debug suatu program selama eksekusinya.

- Penganalisis statis (debugger statis). Alat yang menggunakan informasi yang dikumpulkan selama analisis statis suatu program.

Penganalisis statis menunjuk ke tempat-tempat dalam program di mana kesalahan mungkin terjadi. Potongan kode yang mencurigakan ini mungkin mengandung kesalahan atau sama sekali tidak berbahaya.

Artikel ini memberikan gambaran umum tentang beberapa penganalisis statis yang ada. Mari kita lihat lebih dekat masing-masingnya.

berita uptostart.ru. Pertandingan. instruksi. Internet. Kantor.

berita uptostart.ru. Pertandingan. instruksi. Internet. Kantor.