-

200 000 dan ortiq kompyuter allaqachon zararlangan!

Hujumning asosiy nishonlari korporativ sektorga qaratilgan bo‘lib, undan keyin Ispaniya, Portugaliya, Xitoy va Angliya telekommunikatsiya kompaniyalari joylashgan.

-

Eng katta zarba rossiyalik foydalanuvchilar va kompaniyalarga berildi. Jumladan, Megafon, Rossiya temir yo'llari va tasdiqlanmagan ma'lumotlarga ko'ra, Tergov qo'mitasi va Ichki ishlar vazirligi. Sberbank va Sog'liqni saqlash vazirligi ham o'z tizimlariga hujumlar haqida xabar berishdi.

Ma'lumotlar shifrini ochish uchun tajovuzkorlar bitkoinlarda 300 dan 600 dollargacha (taxminan 17 000-34 000 rubl) to'lov talab qilmoqdalar.

HDDni sindirish yoki SSD drayveri Windows 10 da bo'limlarga

INFEKTSION interaktiv xaritasi (XARTADA BOSING)  to'lov oynasi

to'lov oynasi  Quyidagi kengaytmali fayllarni shifrlaydi

Quyidagi kengaytmali fayllarni shifrlaydi

Virus korporativ sektorga hujum qilishga qaratilgan bo'lishiga qaramay, oddiy foydalanuvchi ham WannaCry-ning kirib borishi va fayllarga kirishning yo'qolishidan himoyalanmaydi.

-

Kompyuteringizni va undagi ma'lumotlarni infektsiyadan himoya qilish bo'yicha ko'rsatmalar:

1. Himoya vositalarini chetlab o'tishga muvaffaq bo'lgan shifrlovchining harakatlari natijasida yuzaga kelgan o'zgarishlarni orqaga qaytarish uchun o'rnatilgan funksiyaga ega Kaspersky System Watcher ilovasini o'rnating.

2. Kasperskiy laboratoriyasining antivirus dasturi foydalanuvchilariga Tizim monitoringi funksiyasi yoqilganligini tekshirish tavsiya etiladi.

3. Windows 10 uchun ESET NOD32 antivirusi foydalanuvchilari uchun yangi mavjud OT yangilanishlarini tekshirish funksiyasi joriy etildi. Agar siz oldindan g'amxo'rlik qilgan bo'lsangiz va uni yoqilgan bo'lsangiz, unda barcha kerakli yangi windows yangilanishlari o'rnatiladi va tizimingiz ushbu WannaCryptor virusi va boshqa shunga o'xshash hujumlardan to'liq himoyalanadi.

4. Shuningdek, ESET NOD32 mahsulotlari foydalanuvchilari dasturda hali noma'lum tahdidlarni aniqlash kabi funksiyaga ega. Bu usul xulq-atvor, evristik texnologiyadan foydalanishga asoslangan.

Agar virus o'zini virus kabi tutsa, bu virus bo'lishi mumkin.

12-maydan boshlab, ESET LiveGrid bulutli tizimi texnologiyasi ushbu virusning barcha hujumlarini qaytarishda juda muvaffaqiyatli bo'ldi va bularning barchasi imzo ma'lumotlar bazasi yangilanishi kelishidan oldin sodir bo'ldi.

5. ESET texnologiyalari xavfsizlikni, shu jumladan oldingi Windows XP, Windows 8 va Windows Server 2003 tizimlariga ega qurilmalarni ( biz ushbu eskirgan tizimlardan foydalanishni to'xtatishni tavsiya qilamiz). Ushbu OT uchun yuzaga kelgan tahdidning juda yuqori darajasi tufayli Microsoft yangilanishlarni chiqarishga qaror qildi. Ularni yuklab oling.

6. Shaxsiy kompyuteringizga zarar yetkazish xavfini kamaytirish uchun siz zudlik bilan o'zingizning kompyuteringizni yangilashingiz kerak Windows versiyalari 10: Boshlash - Sozlamalar - Yangilash va xavfsizlik - Yangilanishlarni tekshiring (boshqa hollarda: Boshlash - Barcha dasturlar - Windows yangilash - Yangilanishlarni qidirish - Yuklab olish va o'rnatish).

7. Microsoft kompaniyasining rasmiy yamog'ini (MS17-010) o'rnating, bu SMB serveridagi virus kirib borishi mumkin bo'lgan xatolikni tuzatadi. Bu server bu hujumda ishtirok etgan.

8. Barcha mavjud xavfsizlik vositalari ishlayotganligini va kompyuteringizda ishlayotganligini tekshiring.

9. Butun tizimni virusli tekshirishni amalga oshiring. Qachon nomli zararli hujum MEM: Trojan.Win64.EquationDrug.gen, tizimni qayta ishga tushiring.

Va yana bir bor MS17-010 yamoqlari o'rnatilganligini tekshirishingizni maslahat beraman.

Hozirda Kasperskiy laboratoriyasi, ESET NOD32 va boshqa antivirus mahsulotlari mutaxassislari virusli kompyuter foydalanuvchilariga fayllarga kirishni tiklashga yordam beradigan fayllar shifrini ochish dasturini yozish ustida faol ishlamoqda.

WannaCry shifrlovchisi (Wana Decrypt0r) dam olish kunlarining asosiy IT yangiliklariga aylandi. Siz bu haqda etarlicha batafsil va o'qishingiz mumkin. Va bu eslatmada faqat o'rnatilishi kerak bo'lgan Windows yangilanishlari va kerakli aniqlash choralari haqida ma'lumot bo'ladi.

WannaCry shifrlovchisi (Wana Decrypt0r) dam olish kunlarining asosiy IT yangiliklariga aylandi. Siz bu haqda etarlicha batafsil va o'qishingiz mumkin. Va bu eslatmada faqat o'rnatilishi kerak bo'lgan Windows yangilanishlari va kerakli aniqlash choralari haqida ma'lumot bo'ladi.

Shunday qilib, OS versiyalariga qarab zaiflikni yopadigan Windows yangilanishlari ro'yxati va havolalar:

Windows 10 versiyasi 1511- KB4013198 (yuklab olish)

Windows 10 1607 versiyasi va Windows Server 2016- KB4013429 (yuklab olish)

Windows 8.1 va Windows Server 2012 R2- KB4012213 (yuklab olish) yoki KB4012216 (yuklab olish)

Birinchi yamoq faqat xavfsizlik yangilanishlari to'plamidir, ikkinchisi to'liq paket oylik tuzatishlar. WannaCry tomonidan foydalaniladigan zaiflik ularning har birini yopadi. Xuddi shu narsa OS ning boshqa versiyalari uchun ham amal qiladi, bu erda ikkita yamoq ko'rsatiladi.

Windows Embedded 8 Standard va Windows Server 2012- KB4012214 (yuklab olish) yoki KB4012217 (yuklab olish)

Windows 7, Windows Embedded 7 Standard va Windows Server 2008 R2- KB4012212 (yuklab olish) yoki KB4012215 (yuklab olish)

Windows XP, Windows Vista, Windows 8, Windows Server 2003, Windows Server 2008, WES09 va POSReady 2009- KB4012598 (yuklab olish)

Ko'rib turganingizdek, Microsoft endi qo'llab-quvvatlanmaydigan eski tizimlar uchun yamoqlarni taqdim etdi.

Antiviruslar allaqachon Wana Decrypt0r ni aniqlamoqda, ammo fayllarni parolini hal qilish istiqbollari hali ham umidsizlikka uchramoqda. Kasperskiy laboratoriyasining rasmiy veb-saytidan iqtibos:

Agar sizning fayllaringiz shifrlangan bo'lsa, Internetda taklif qilingan yoki qabul qilingan fayllardan foydalanish qat'iyan man etiladi. elektron pochta xabarlari shifrni ochish vositalari. Fayllar kuchli algoritm bilan shifrlangan va shifrini hal qilib bo'lmaydi va siz yuklab olgan yordamchi dasturlar sizning kompyuteringizga ham, tashkilotdagi kompyuterlarga ham ko'proq zarar etkazishi mumkin, chunki ular potentsial zararli va epidemiyaning yangi to'lqiniga qaratilgan.

Ehtimol, infektsiyalarning cho'qqisi allaqachon tugagan, ammo kelajakda yana bir nechta o'zgartirilgan to'lov dasturlari paydo bo'lishi mumkin. Biroq, ular endi WannaCry kabi yangiliklar bo'lmaydi.

- May oyi, WannaCry bilan tanishing.

- Wanna — 2017-yil 12-mayda oʻz faoliyatini boshlagan, 90 ta davlatdagi foydalanuvchilar va kompaniyalarning kompyuterlarini zararlaydigan toʻlov dasturi virusining nomi. Microsoft rasmiy ravishda qo'llab-quvvatlanmaydigan va eskirgan eski operatsion tizimlar uchun yamoqlarni chiqardi. To'liq ro'yxat va barcha havolalar maqolaning oxirida beriladi.

- Barcha viruslar singari, agar siz o'zingiz tasodifan fayllar o'zgarib, boshqa kengaytmaga ega bo'lishini ko'rmasangiz, shifrlash jarayonida to'lov dasturini payqash qiyin. Masalan, ushbu virus bilan shifrlangan fayllar quyidagicha ko'rinadi: filename.png.WNCRY

- Quyida infektsiya va tarqalishning birinchi soatlarida mamlakatlarning virus infektsiyasi xaritasi, Sumantec kompaniyasining xaritasi.

- Bundan tashqari, virus fayllarni shifrlagandan so'ng, foydalanuvchiga xabar ko'rsatiladi va tegishli tilni tanlashi mumkin. Qaysi fayllaringiz zararlanganligi haqida xabar beradi va to'lov bosqichlariga o'ting, deylik.

- Ikkinchi oynada qancha va qanday to'lash kerakligi, 300 bitkoin o'tkazish ko'rsatilgan. Shuningdek, orqaga hisoblash taymer.

- Ish stoli foni va boshqa fon rasmlari xabarni ko'rsatadi:

- Shifrlangan fayllar ikkita kengaytmaga ega, masalan: filename.doc.WNCRY. Quyida u qanday ko'rinishga ega:

- Shuningdek, har bir papkada @ bajariladigan fayl mavjud. [elektron pochta himoyalangan] to'lovdan keyin shifrni ochish uchun (ehtimol, lekin qiyin), shuningdek Matnli hujjat @[elektron pochta himoyalangan] unda foydalanuvchiga o'qish uchun biror narsa bor (shuningdek, mumkin, lekin qiyin).

- Shuni ta'kidlashni istardimki, WannaCry shifrlaydigan kengaytmalar orasida Rossiyada qo'llaniladigan 1C kengaytmasi yo'q.

- Shuningdek, infektsiyadan keyin fayllaringizni tiklashda eng muhim narsaga e'tibor berishingizni so'rayman. Agar sizda tizim himoyasi yoqilgan bo'lsa, ya'ni ovoz balandligi soyasidan nusxa ko'chirish va UAC foydalanuvchi hisobini boshqarish tizimi ishlayotgan bo'lsa va agar siz uni o'chirmagan bo'lsangiz, u ishlaydi. Keyin virus shifrlangan fayllarni, ya'ni shifrlangandan keyin o'chirilganlarni qayta tiklash mumkin bo'lmasligi uchun tizim himoyasini o'chirishni taklif qiladi. Albatta, bu holatda, uzilish bilan rozi bo'lmaslikning iloji yo'q. Bu shunday ko'rinadi:

- Bu erda eng qiziq narsa - firibgarlarning hamyonidagi miqdor qanday o'sishi. bitcoin hamyoni:

- kuniga kamida bir marta tashrif buyurib, firibgarlarning foydasi qanchalik oshganini tomosha qiling va siz hayron qolasiz, menga ishoning! Bu oddiy Wallet Bitcoin xizmati bo'lib, unda har kim o'zi uchun hamyonni ro'yxatdan o'tkazishi mumkin, agar siz hamyonni to'ldirish statistikasiga qarasangiz, tashvishlanadigan hech narsa yo'q.

- WannaCry 1.0 spam va veb-saytlar orqali tarqatildi. 2.0 versiyasi birinchi versiya bilan bir xil, ammo unga qurt qo'shildi, u o'z-o'zidan tarqalib, protokol orqali jabrlanuvchining kompyuterlariga tushadi.

- Microsoft eski operatsion tizim foydalanuvchilari uchun xizmat paketlarini o'rnatishni taklif qiladi:

- Rasmiy Kasperskiy blogida jarayon batafsilroq tasvirlangan va ingliz tilida bo'lsa-da, o'rganishingiz mumkin bo'lgan bir nechta qo'shimchalar mavjud.

- 2017 yil 15 maydagi Kasperskiy qo'llab-quvvatlash maqolasi bilan to'ldirilgan:

- Shuningdek, siz kiber tahdidlarning interaktiv xaritasini ko'rishingiz va virus tarqalishini real vaqtda bilib olishingiz mumkin:

- Boshqa xarita, lekin WannaCry2.0 virusi uchun, virusning real vaqt rejimida tarqalishi (agar o'tishdan keyin xarita ishlamasa, sahifani yangilang):

- Mustaqil laboratoriya WannaCryptning 596 ta namunasini topdi. SHA256 xeshlari ro'yxati:

- Men o'zim qo'shaman, chunki men Comodo-dan himoya 10 dan foydalanaman va qo'shimcha ravishda, lekin eng yaxshi antivirus - bu o'zingiz. Ular aytganidek, Xudo seyfni saqlaydi va men shunday himoyaga egaman, chunki men ishlayotganimda, virus hujumlari oqib chiqadigan joy mavjud bo'lgan turli vazifalarni bajarishim kerak, keling, ularni shunday deylik.

- Xavfsizlik yangilanishlarini o'rnatmaguningizcha, SMB1 protokolini bir muddat o'chirib qo'ying yoki buyruq qatoridan foydalanib, umuman kerak bo'lmasa, tizim administratori sifatida cmd ni ishga tushiring va dism yordamida protokolni o'chirib qo'ying, buyruq:

- Rasmiy Microsoft veb-saytida SMBv1,2,3 protokolini yoqish va o'chirishning boshqa usullari kabi.

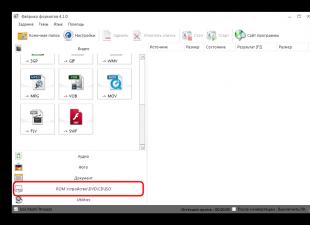

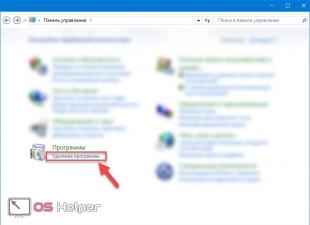

- Protokolni o'chirish uchun grafik interfeysda buni amalga oshirishingiz mumkin: Boshqarish paneli> Dasturlarni qo'shish yoki o'chirish (Dasturni o'chirish yoki o'zgartirish)> Yoqish yoki o'chirish Windows komponentlari> quyida ko'proq rasm.

Wanna qanday namoyon bo'ladi?

Virus quyidagi kengaytmali fayllarni shifrlaydi:

Bitcoin hamyonlari firibgarlardir.

Microsoft Wanna bilan kurashda:

Windows Server 2003 SP2 x64

Windows Server 2003 SP2 x86

Windows XP SP2 x64

Windows XP SP3 x86

Windows XP Embedded SP3 x86

Windows 8 x86

Windows 8 x64

Rasmiy blogs.technet.microsoft saytiga o'ting

Kasperskiy nima deydi?

xavfsiz roʻyxat.

.

WannaCry 2.0 virusi uchun Intel malwaretech kartasi:

Comodo Firewall 10 va WannaCry Ransomware o'rtasidagi himoya texnologiyasi haqida video:

rasmiy sayt.

596 WannaCry varianti

Muallifdan:

dism /online /norestart /disable-funksiya /featurename:SMB1Protocol

Xayrli kun, aziz o'quvchilar va blog mehmonlari, siz eslaganingizdek, 2017 yil may oyida operatsion tizim bilan kompyuterlarning keng ko'lamli infektsiyasi to'lqini bo'lgan. Windows tizimi, WannaCry nomli yangi ransomware virusi, buning natijasida 500 000 dan ortiq kompyuterlardagi ma'lumotlarni zararlash va shifrlash imkoniyatiga ega bo'ldi, bir o'ylab ko'ring. Eng yomoni bu xilma-xillik viruslar zamonaviy antivirus yechimlari tomonidan deyarli tutilmaydi, bu esa uni yanada xavfli qiladi, quyida men sizga ma'lumotlaringizni uning ta'siridan qanday himoya qilish va qanday qilib himoya qilish usullarini aytib beraman. o'zingizni to'lov dasturidan qanday himoya qilish kerak bir daqiqaga, men sizni qiziqtiradi deb o'ylayman.

Kodlovchi virus nima

Shifrlovchi virus - bu troyan dasturining bir turi bo'lib, uning vazifasi foydalanuvchining ish stantsiyasini zararlash, undagi kerakli formatdagi fayllarni (masalan, fotosuratlar, audio yozuvlar, video fayllar) aniqlash, so'ngra ularni fayl turini o'zgartirish bilan shifrlashdir. buning natijasida foydalanuvchi endi ularni ocholmaydi , holda maxsus dastur dekoder. Bu shunday ko'rinadi.

Shifrlangan fayl formatlari

Shifrlashdan keyin eng keng tarqalgan fayl formatlari:

- endi_to'lov yo'q

- ombor

Ransomware virusining oqibatlari

Enkoder virusi ishtirok etgan eng keng tarqalgan holatni tasvirlab beraman. Har qanday mavhum tashkilotdagi oddiy foydalanuvchini tasavvur qiling, 90 foiz hollarda foydalanuvchi o'z ish joyining orqasida Internetga ega, chunki u yordamida u kompaniyaga foyda keltiradi, Internet maydonini kezadi. Inson robot emas va u o'zi uchun qiziqarli bo'lgan saytlarni yoki do'sti unga maslahat bergan saytlarni ko'rish orqali ishdan chalg'itishi mumkin. Ushbu faoliyat natijasida u o'z kompyuterini bilmasdan fayl shifrlovchi bilan zararlashi va bu haqda juda kech bo'lganda bilib olishi mumkin. virus o'z vazifasini bajardi.

Virus o'z ish vaqtida o'zi kirish huquqiga ega bo'lgan barcha fayllarni qayta ishlashga harakat qiladi va bu erda foydalanuvchi kirish huquqiga ega bo'lgan bo'lim papkasidagi muhim hujjatlar to'satdan raqamli axlatga, mahalliy fayllarga va boshqa ko'p narsalarga aylanishini boshlaydi. . Bo'lishi kerakligi aniq zaxira nusxalari fayl to'plari, lekin odamning barcha ishini tashkil eta oladigan mahalliy fayllar haqida nima deyish mumkin, natijada kompaniya oddiy ish uchun pul yo'qotadi va tizim ma'muri o'zining konfor zonasidan chiqib ketadi va vaqtini fayllarni shifrlashga sarflaydi.

Oddiy odam bilan ham xuddi shunday bo'lishi mumkin, ammo bu erda oqibatlar mahalliy va shaxsan unga va uning oilasiga bog'liq, virus barcha fayllarni, shu jumladan oilaviy foto arxivlarni shifrlagan va odamlarda zaxira nusxasi bo'lmagan holatlarni ko'rish juda achinarli. , Xo'sh, oddiy odamlar uchun buni qilish odatiy hol emas.

Bulutli xizmatlarda hamma narsa unchalik oson emas, agar siz u erda hamma narsani saqlasangiz va Windows operatsion tizimingizda qalin mijozdan foydalanmasangiz, bu bitta narsa, u erda 99% da siz xavf ostida emassiz, lekin agar siz foydalansangiz, masalan, "Yandex disk" yoki "Mail Cloud" fayllarni kompyuteringizdan unga sinxronlashtiradi, keyin infektsiyalanadi va barcha fayllar shifrlanganligini olgandan so'ng, dastur ularni to'g'ridan-to'g'ri bulutga yuboradi va siz ham hamma narsani yo'qotasiz.

Natijada, siz shunga o'xshash rasmni ko'rasiz, bu erda sizga barcha fayllar shifrlanganligi va pul yuborishingiz kerakligi haqida xabar beriladi, endi bu hujumchilarni aniqlamaslik uchun bitcoinlarda amalga oshiriladi. To'lovdan so'ng, sizga dekoder yuborilishi kerak va siz hamma narsani tiklaysiz.

Hech qachon firibgarlarga pul yubormang

Esda tutingki, hozirda birorta ham zamonaviy antivirus Windows-ni to'lov dasturidan himoya qila olmaydi, oddiy sabablarga ko'ra, bu troyan o'z nuqtai nazaridan shubhali hech narsa qilmaydi, u o'zini foydalanuvchi kabi tutadi, fayllarni o'qiydi, yozadi, viruslardan farqli o'laroq, bunday qilmaydi. tizim fayllarini o'zgartirishga yoki ro'yxatga olish kitobi kalitlarini qo'shishga harakat qiling, shuning uchun uni aniqlash juda qiyin, uni foydalanuvchidan ajratib turadigan chiziq yo'q.

Ransomware troyanlarining manbalari

Keling, kodlovchining kompyuteringizga kirishining asosiy manbalarini aniqlashga harakat qilaylik.

- Elektron pochta > ko'pincha odamlar havolalar yoki virusli qo'shimchalar bilan g'alati yoki soxta elektron pochta xabarlarini olishadi, buning ustiga bosish orqali jabrlanuvchi uyqusiz tunni tashkil qilishni boshlaydi. Men sizga elektron pochtani qanday himoya qilishni aytdim, uni o'qishni maslahat beraman.

- orqali dasturiy ta'minot- siz noma'lum manbadan yoki soxta saytdan dasturni yuklab oldingiz, unda kodlovchi virus mavjud va dasturni o'rnatganingizda, uni o'zingizning shaxsiy kompyuteringizga kiritasiz. operatsion tizim.

- Fleshli disklar orqali - odamlar hali ham tez-tez bir-birlariga murojaat qilishadi va flesh-disklar orqali bir nechta viruslarni olib yurishadi, men sizga "Fleshli disklarni viruslardan himoya qilish" ni o'qishni maslahat beraman.

- IP-kameralar va Internetga kirish imkoniga ega tarmoq qurilmalari orqali - ko'pincha mahalliy tarmoqqa ulangan yo'riqnoma yoki IP-kameradagi egri sozlamalar tufayli xakerlar bir xil tarmoqdagi kompyuterlarni yuqtirishadi.

Kompyuteringizni ransomware virusidan qanday himoya qilish kerak

Kompyuterdan to'g'ri foydalanish to'lov dasturidan himoya qiladi, xususan:

- O'zingiz bilmagan xatlarni ochmang va tushunarsiz havolalarga amal qilmang, ular sizga qanday etib borishidan qat'i nazar, xoh pochta yoki biron bir messenjer.

- Windows yoki Linux operatsion tizimining yangilanishlarini iloji boricha tezroq o'rnating, ular tez-tez chiqarilmaydi, oyiga bir marta. Agar biz Microsoft haqida gapiradigan bo'lsak, unda bu har oyning ikkinchi seshanbasi, ammo fayl shifrlovchilarida yangilanishlar g'ayritabiiy bo'lishi mumkin.

- Noma'lum flesh-disklarni kompyuteringizga ulamang, do'stlaringizdan bulutga yaxshiroq havola yuborishlarini so'rang.

- Kompyuteringizda mavjud bo'lishi shart emasligiga ishonch hosil qiling mahalliy tarmoq boshqa kompyuterlar uchun, keyin unga kirishni o'chirib qo'ying.

- Fayl va papkalarga kirish huquqlarini cheklash

- Antivirus yechimini o'rnatish

- Noma'lum birov tomonidan buzilgan tushunarsiz dasturlarni o'rnatmang

Dastlabki uchta nuqta bilan hamma narsa aniq, ammo qolgan ikkitasi haqida batafsilroq to'xtalaman.

Kompyuteringizga tarmoqqa kirishni o'chirib qo'ying

Odamlar mendan Windows-da to'lov dasturidan himoya qanday tashkil etilgani haqida so'rashganda, men tavsiya qiladigan birinchi narsa - boshqa kompyuterlarga resurslarga kirish imkonini beruvchi "Microsoft Networks File and Printer Sharing Service" ni o'chirib qo'yishdir. bu kompyuter Microsoft tarmoqlaridan foydalanish. Bu qiziqqanlar uchun ham xuddi shunday tizim ma'murlari provayderingiz bilan ishlaydi.

Ushbu xizmatni o'chiring va o'zingizni to'lov dasturidan himoya qiling mahalliy yoki provayder tarmog'ida, quyidagicha. WIN + R tugmalar birikmasini bosing va ochilgan oynada buyruqni bajaring, kiriting ncpa.cpl. Men buni Windows 10 Creators Update operatsion tizimi bilan sinov kompyuterimda ko'rsataman.

O'ngni tanlang tarmoq interfeysi va ustiga o'ng tugmasini bosing, kontekst menyusi"Xususiyatlar" ni tanlang

Biz "Microsoft tarmoqlari uchun fayl va printerni almashish" bandini topamiz va belgini olib tashlang, keyin uni saqlang, bularning barchasi kompyuterni mahalliy tarmoqdagi ransomware virusidan himoya qilishga yordam beradi, sizning ish stantsiyangiz shunchaki mavjud bo'lmaydi.

Kirish huquqlarini cheklash

Windows-da ransomware virusidan himoya qilish juda qiziqarli tarzda amalga oshirilishi mumkin, men buni o'zim uchun qanday qilganimni aytib beraman. Shunday qilib, to'lov dasturiga qarshi kurashdagi asosiy muammo shundaki, antiviruslar ular bilan real vaqtda kurasha olmaydi, ular sizni hozirda himoya qila olmaydi, shuning uchun keling, aqlliroq bo'laylik. Agar shifrlovchi virusda yozish ruxsati bo'lmasa, u sizning ma'lumotlaringiz bilan hech narsa qila olmaydi. Misol uchun, menda fotosuratlar papkasi bor, u kompyuterda mahalliy sifatida saqlanadi, shuningdek, turli xil qattiq disklarda ikkita zaxira nusxasi mavjud. Mahalliy kompyuterimda men unga faqat o'qish huquqini berdim hisob uning ostida men kompyuterda o'tiraman. Agar virus u erga tushgan bo'lsa, unda u etarli huquqlarga ega bo'lmaydi, ko'rib turganingizdek, hamma narsa oddiy.

O'zingizni fayl shifrlovchilaridan himoya qilish va hamma narsani saqlash uchun bularning barchasini qanday amalga oshirish kerak, biz quyidagilarni qilamiz.

- Sizga kerak bo'lgan papkalarni tanlang. Aniq papkalardan foydalanishga harakat qiling, ular bilan huquqlarni belgilash osonroq. Va ideal holda, faqat o'qish uchun papka yarating va unga kerak bo'lgan barcha fayl va papkalarni allaqachon joylashtiring. Yaxshisi, yuqori papkaga huquqlarni belgilash orqali ular avtomatik ravishda undagi boshqa papkalarga qo'llaniladi. Bir marta hamma narsani nusxalash kerakli fayllar va undagi papkalar, keyingi xatboshiga o'ting

- Jildni o'ng tugmasini bosing va menyudan "Xususiyatlar" ni tanlang

- "Xavfsizlik" yorlig'iga o'ting va "Tahrirlash" tugmasini bosing

- Biz kirish guruhlarini o'chirishga harakat qilyapmiz, agar sizda "Guruhni o'chirib bo'lmaydi, chunki bu ob'ekt ota-onasidan ruxsatlarni oladi" degan ogohlantirish oynasini olsangiz, uni yoping.

- "Kengaytirilgan" tugmasini bosing. Ochilgan elementda "merosni o'chirish" tugmasini bosing.

- "Joriy meros qilib olingan ruxsatlar bilan nima qilishni xohlaysiz" degan savolga "Ushbu ob'ektdan barcha meros qilib olingan ruxsatlarni o'chirish" -ni tanlang.

- Natijada, "Ruxsatnomalar" maydonida hamma narsa o'chiriladi.

- O'zgarishlarni saqlaymiz. E'tibor bering, endi faqat jild egasi ruxsatlarni o'zgartirishi mumkin.

- Endi "Xavfsizlik" yorlig'ida "Tahrirlash" ni bosing

- Keyin, "Qo'shish - Kengaytirilgan" tugmasini bosing.

- Biz "Hamma" guruhini qo'shishimiz kerak, buning uchun "Izlash" tugmasini bosing va kerakli guruhni tanlang.

- Windows-ni to'lov dasturidan himoya qilish uchun siz rasmdagi kabi "Hamma" guruhi uchun ruxsatlarga ega bo'lishingiz kerak.

- Hammasi shu, ushbu katalogdagi fayllaringiz uchun hech qanday kodlovchi virus sizni tahdid qilmaydi.

Umid qilamanki, Microsoft va boshqa antivirus yechimlari o'z mahsulotlarini yaxshilaydi va kompyuterlarni to'lov dasturidan ularning zararli ishlaridan himoya qiladi, ammo bu sodir bo'lmaguncha, men sizga aytib bergan qoidalarga rioya qiling va har doim muhim ma'lumotlarni zaxiralang.

uptostart.ru yangiliklari. O'yinlar. Ko'rsatmalar. Internet. Idora.

uptostart.ru yangiliklari. O'yinlar. Ko'rsatmalar. Internet. Idora.